Étude de Cas Cyber : Chaîne d'Attaque Avancée & Ingénierie de Détection (SOC/SIEM)

Ce projet technique simule un scénario d'intrusion complexe sur une infrastructure d'entreprise segmentée, suivi du déploiement d'une architecture de surveillance active basée sur une stack EDR/SIEM/TIP.

Architecture de la Plateforme

L'environnement, virtualisé sous Proxmox, reproduit une topologie réseau réaliste :

- Zone Externe : Poste attaquant (Kali Linux).

- DMZ (VLAN 30) : Serveur Web (Hôte Docker) et Proxy.

- LAN (VLAN 10) : Contrôleur de Domaine (Windows Server 2019) et clients Windows 10.

- Zone de Supervision (VLAN 20/40) : Instances ELK (Elasticsearch, Kibana), Fleet Server et instances MISP.

Phase 1 : Offensive Red-Team (Kill Chain)

1. Vecteur d'Entrée & Exploitation (Initial Access)

- Reconnaissance : Audit de surface via Nmap et Dirbuster identifiant des services web exposés.

- Exploitation Log4Shell (CVE-2021-44228) : Injection d'une payload JNDI via les headers HTTP (User-Agent/Referer) pour forcer une requête LDAP vers un serveur malveillant, déclenchant l'exécution d'un Reverse Shell sur le conteneur cible.

2. Post-Exploitation & Élévation (PrivEsc)

- Docker Escape : Identification d'une mauvaise configuration des privilèges du

conteneur. Utilisation de

fdisk -lpour repérer les partitions de l'hôte, puis montage du système de fichiers racine de l'hôte dans le conteneur (mount /dev/sda1 /mnt/host). - Kernel Exploit : Utilisation de searchsploit pour identifier une vulnérabilité locale sur le noyau Linux de l'hôte, compilation via gcc et exécution pour obtenir les droits root sur la machine physique.

3. Persistance & Mouvement Latéral

- C2 & Persistance : Création d'une tâche cron sur l'hôte pour garantir un accès persistant via un service systemd masqué, communiquant avec un serveur de contrôle Metasploit.

- Pivoting : Configuration d'un proxy SOCKS5 pour router le trafic de l'attaquant à travers la machine compromise. Utilisation de proxychains pour scanner et attaquer le LAN interne, initialement inaccessible.

- Compromission AD : Exploitation de la faille Zerologon. Réinitialisation du mot de passe machine du DC, extraction de la base NTDS.dit via impacket-secretsdump et exécution de commandes via wmiexec avec les hashs NTLM de l'administrateur (Pass-the-Hash).

Phase 2 : Defensive Blue-Team (SOC & Threat Intelligence)

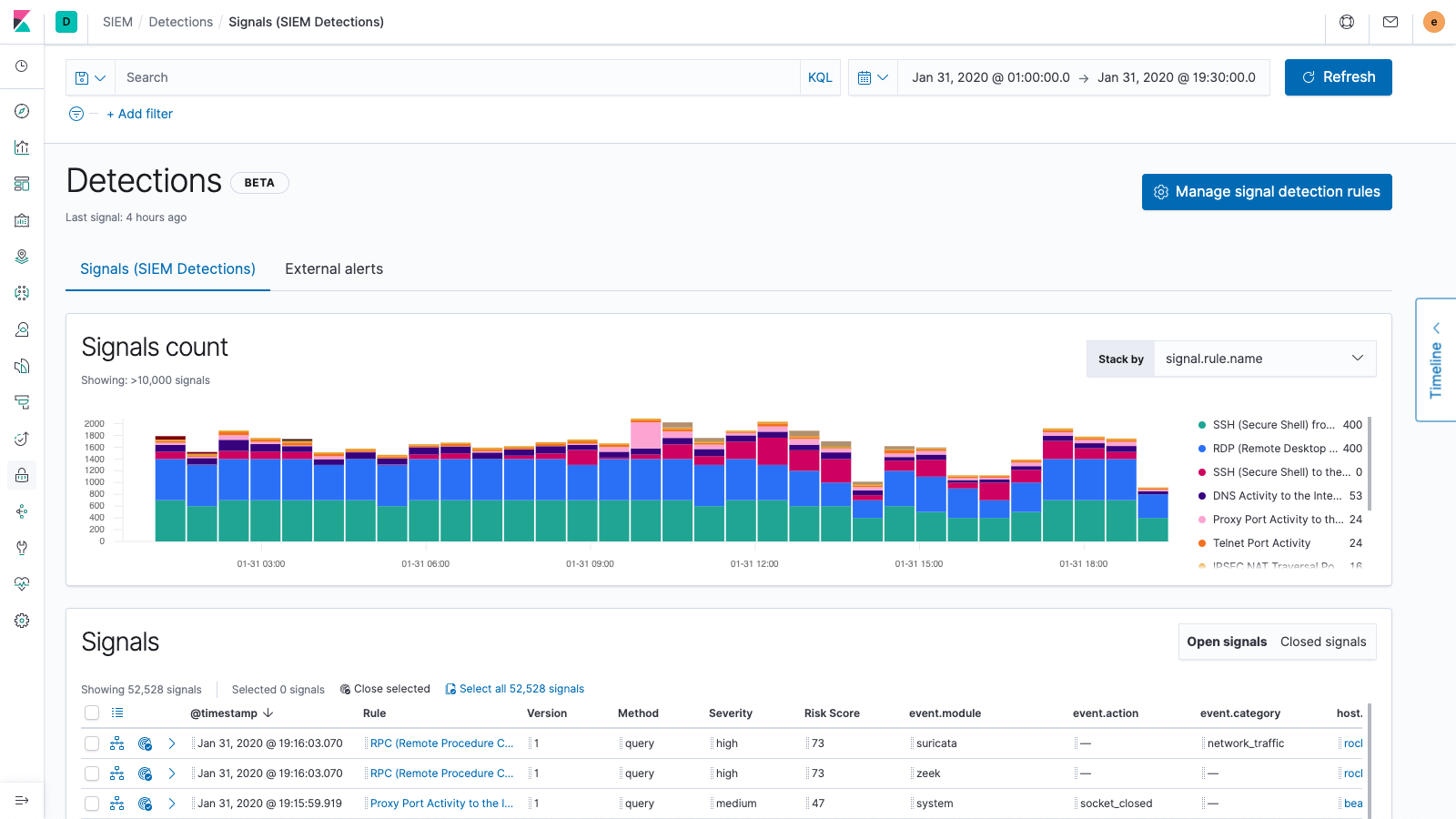

1. Centralisation & Analyse (SIEM)

- Stack ELK : Déploiement d'Elasticsearch pour le stockage des logs et de Kibana pour la visualisation. Configuration de Fleet Server pour orchestrer les agents sur l'ensemble du parc (Linux & Windows).

- Ingestion de Logs : Collecte des logs système, des événements de sécurité Windows (Winlogbeat) et des logs du pare-feu pfSense.

2. Détection Réseau & Endpoint (IDS/EDR)

- Sonde Suricata : Mise en place d'un IDS réseau sur les interfaces TAP des VLANs. Configuration de règles spécifiques pour détecter les tentatives d'injection JNDI et les scans Nmap.

- Elastic Defend (EDR) : Déploiement d'une politique EDR hybride. Modèle de Détection comportementale via MalwareScore (Machine Learning).

- Règles personnalisées : Création de signaux d'alerte sur l'usage de commandes suspectes (whoami, curl vers des IP externes, modifications de registre LSA).

3. Threat Intelligence (MISP)

- Architecture MISP : Installation d'une instance locale synchronisée avec un serveur de Threat Intel central.

- Ingestion d'IoC : Importation automatique d'Indicateurs de Compromission (IP malveillantes, domaines de C2, hashs de malwares).

- Corrélation : Automatisation de la recherche de correspondances entre les logs de trafic réels et les menaces répertoriées dans MISP, générant des alertes de haute priorité dans le SIEM.

Bilan & Hard Skills

Offensif & Défensif

Compréhension des techniques de contournement des défenses (mouvement latéral AD) et de déploiement d'infrastructures résilientes (SOC/EDR).

Ingénierie de Détection

Capacité à transformer un artefact d'attaque en règle de corrélation SIEM efficace et rapide.

Administration Sécurité

Configuration avancée de sondes IDS/IPS, serveurs Threat Intelligence (MISP) et centralisation des logs (ELK).

Forensics & Reporting

Analyse post-mortem des timelines d'alerte et rédaction de rapports d'incident (DFIR).

"Ce projet démontre ma capacité à appréhender la sécurité sous l'angle offensif pour mieux construire des infrastructures de défense résilientes et réactives."