Implémenter une architecture réseau sécurisée multi-sites

Conception et implémentation d'une architecture d'entreprise distribuée, interconnectant deux sites via un VPN IPSec sécurisé avec OPNSense.

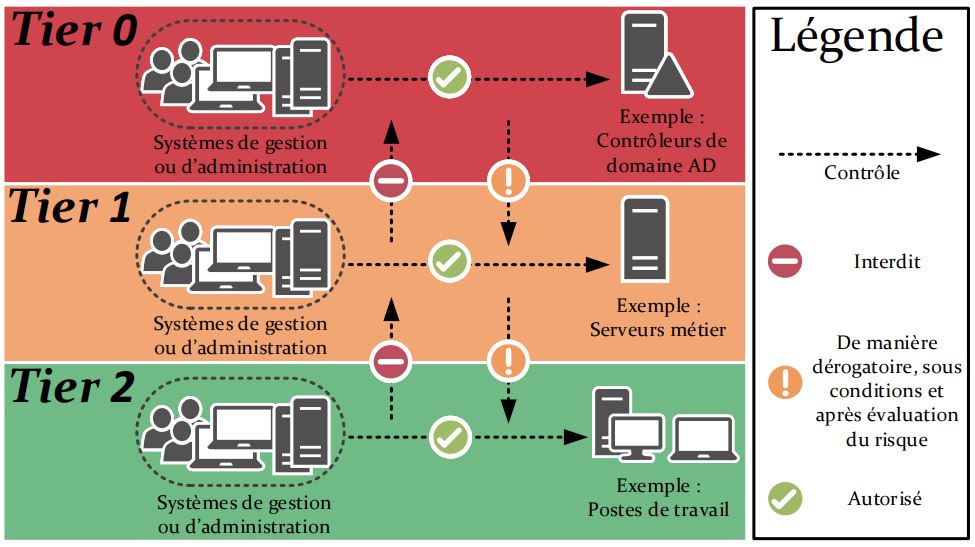

La topologie déployée comprenait tous les rôles métiers classiques (Contrôleurs de dommaine ADDS, DNS, DHCP) segmentés derrière des pare-feux pour séparer LAN, DMZ et WAN simulé. Un point d'accès VPN nomade sécurisé par LDAP a également été mis en production pour les télétravailleurs.

Problématique & Objectifs

Permettre à deux entités géographiques d'un même domaine de répliquer et communiquer de manière unifiée. L'enjeu technique résidait dans le maillage VPN robuste et l'application stricte des règles de pare-feu et des GPOs sur deux sites distincts.

Travail effectué

- Création de deux sites interconnectés via VPN

- Configuration de VPN nomade sécurisé (LDAP + MFA)

- Réplication AD, DNS, DHCP, GPOs et déploiement applicatif

Résultats & Valeur Ajoutée

Une maîtrise aiguisée des solutions OPNSense, des infrastructures Active Directory multisites et des principes de connectivité chiffrée. L'infrastructure finale était hermétique, hautement disponible et performante.

"Un annuaire Active Directory n'a de valeur que si sa réplication et sa communication intersite sont maîtrisées et sécurisées."

Sécurité réseau

VPN, segmentation réseau, GPOs, MFA

Administration système

Active Directory, Windows Server, sauvegardes automatisées

Compétences acquises

- Réplication Active Directory multisite

- VPN site-à-site et nomade avec OPNSense

- Configuration avancée de GPOs

- Sécurisation réseau et déploiement applicatif

- Automatisation des sauvegardes et restauration

- Implémentation du MFA sur VPN