Infrastructure d’entreprise sécurisée, supervisée et auditée

Objectif : déployer une infrastructure d’entreprise complète et sécurisée (annuaire, services, DMZ), avec supervision, centralisation des logs (SIEM) et sauvegardes, puis valider le tout via des tests et un audit.

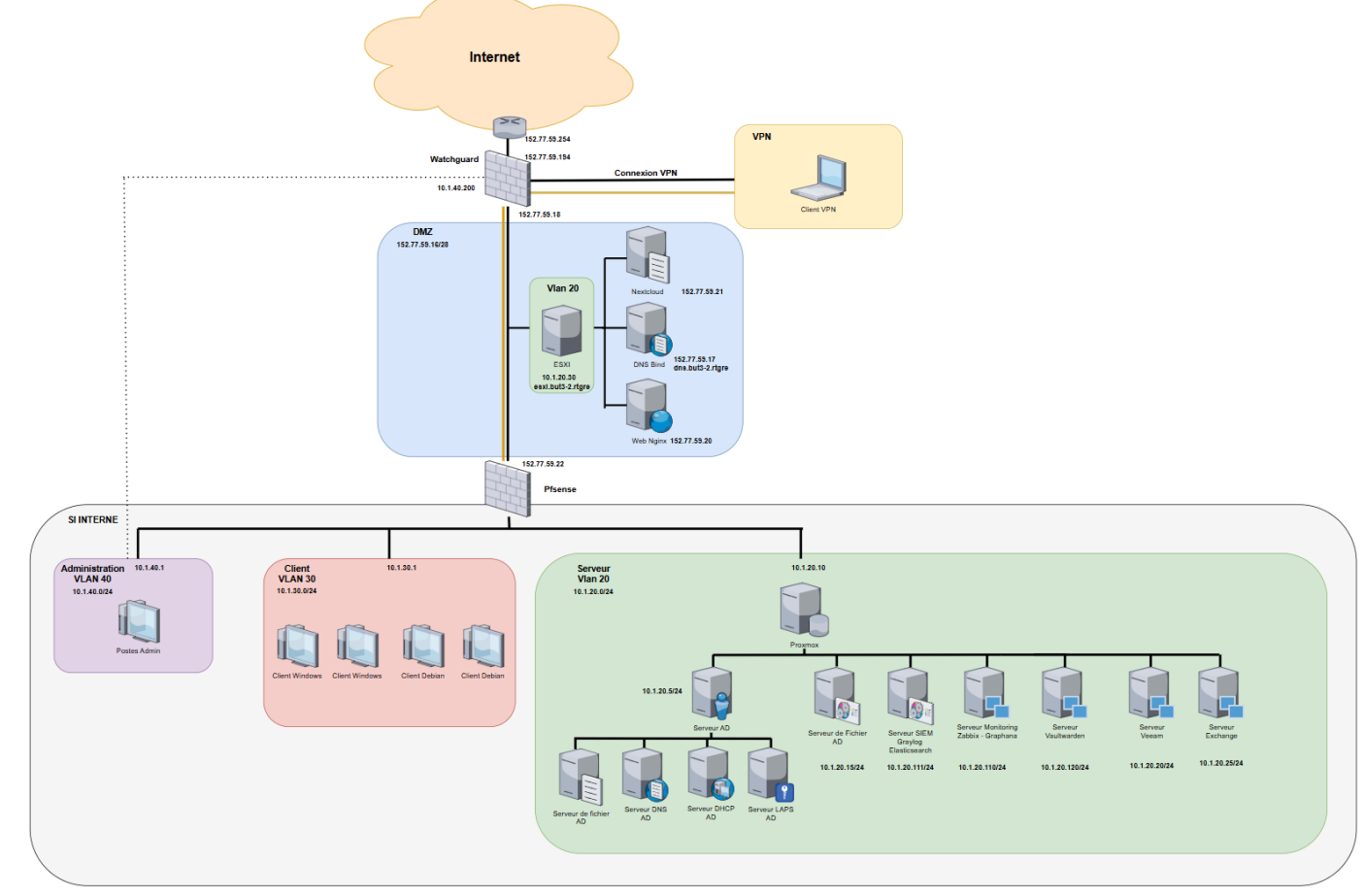

L’infrastructure est segmentée (serveurs, clients, administration, DMZ) et protégée par des pare-feu. Les flux sont maîtrisés par une matrice de flux et des règles dédiées. Un accès distant sécurisé via VPN est mis en place, et la sécurité Active Directory est renforcée (bonnes pratiques, durcissement, gestion des accès).

Objectifs du projet

Construire un SI “entreprise” réaliste, sécurisé et supervisé, comprenant :

- Un annuaire interne (Active Directory) et des services associés (DNS/DHCP, GPO, etc.)

- Une DMZ publique (ex : serveur web) avec exposition contrôlée

- Un SIEM pour centraliser/analyser les logs

- Une supervision infrastructure (métriques, alerting)

- Une gestion centralisée des mots de passe

- Une solution de sauvegarde / restauration

- Un accès distant par VPN sécurisé

Travail réalisé

- Conception d’une architecture segmentée : VLAN Serveurs / Clients / Admin + DMZ

- Définition d’une matrice de flux + règles pare-feu (principe du moindre privilège)

- Durcissement AD : bonnes pratiques, séparation des rôles (tiering) et administration sécurisée

- VPN nomade (WireGuard) avec règles dédiées et contrôle d’accès

- Supervision (Zabbix / Grafana) + SIEM (Graylog) pour détecter / alerter

- Sauvegardes & restauration des VM (Veeam) + bonnes pratiques de journaux

Architecture (vue d’ensemble)

L’environnement est organisé autour d’une segmentation réseau et d’une zone DMZ. Les serveurs internes sont isolés des postes clients et du réseau d’administration. L’exposition Internet est limitée à la DMZ via des règles strictes et du NAT contrôlé.

Segmentation réseau

- VLAN Serveurs : services d’infrastructure et applicatifs internes

- VLAN Clients : postes utilisateurs (Windows / Debian)

- VLAN Administration : postes d’administration et accès restreints

- DMZ : services exposés (ex : serveur web), séparés du LAN

Services déployés

- Active Directory : annuaire, stratégies (GPO), comptes & groupes

- DNS interne + DHCP : résolution interne et attribution IP

- DNS externe (Bind9) : service DNS côté DMZ

- Serveur Web DMZ (Nginx) : publication contrôlée via pare-feu/NAT

- Serveur de fichiers : partage interne, droits via AD

- SIEM (Graylog) : centralisation, tri et analyse des logs de sécurité

- Supervision (Zabbix + Grafana) : métriques, dashboards et alertes

- Gestion des mots de passe (Vaultwarden) : coffre-fort centralisé

- Sauvegardes (Veeam) : sauvegarde/restauration des VM

Sécurité & durcissement

La sécurité est abordée à plusieurs niveaux : segmentation, filtrage des flux, sécurisation AD, centralisation des logs, supervision et sauvegardes. L’accès distant se fait via VPN.

Maîtrise des flux

- Approche “deny by default” et ouverture uniquement des ports nécessaires

- Matrice de flux pour valider les besoins réels entre zones (LAN ↔ DMZ ↔ VPN ↔ WAN)

- Règles dédiées pour l’interface VPN (WireGuard) et publication WAN (dNAT contrôlé)

Sécurisation Active Directory

- Séparation des usages : comptes admin vs comptes utilisateurs

- Réduction des privilèges, durcissement des postes d’administration Tiering AD

- Déploiement LAPS pour sécuriser les mots de passe locaux

- Activation de la signature SMB pour réduire certains risques (ex : relais)

Supervision, SIEM & sauvegardes

- Graylog : centralisation des logs et analyse sécurité

- Zabbix : surveillance système/réseau et alertes

- Grafana : dashboards de suivi

- Veeam : sauvegarde/restauration des VM pour la résilience

Mon retour

Ce projet m’a permis de travailler une démarche “entreprise” : construire, segmenter, sécuriser, superviser, puis auditer. J’ai renforcé ma compréhension des flux, des bonnes pratiques AD, et de la mise en place d’outils de sécurité opérationnelle (SIEM, monitoring, sauvegardes).

"Sécuriser un SI, ce n’est pas juste bloquer : c’est segmenter, superviser, tracer et pouvoir restaurer."

Sécurité opérationnelle

Segmentation, pare-feu, VPN, durcissement, contrôle des flux

Supervision & traçabilité

SIEM (logs), monitoring, alerting, sauvegarde/restauration

Compétences mobilisées

- Conception d’architecture réseau segmentée (LAN / DMZ / VPN / WAN)

- Déploiement et durcissement d’un annuaire Active Directory

- Mise en place d’une matrice de flux et règles pare-feu (NAT, filtrage)

- VPN nomade sécurisé (WireGuard) et gestion des accès

- Centralisation/analyse des logs via SIEM (Graylog)

- Supervision (Zabbix) et visualisation (Grafana)

- Gestion centralisée des mots de passe (Vaultwarden)

- Sauvegardes et PRA basique (Veeam)

- Rédaction d’éléments d’audit et recommandations d’amélioration